Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor скрывает от целевых ресурсов адрес отправителя, тем самым снимая возможность нахождения пользователя или блокировки пользователей.

Однако и провайдер и сетевые ресурсы могут бороться с самим Tor путем блокировки его публичных узлов. Далее приводятся приемы борьбы с такими блокировками Tor.

1. Использования непубличных входных узлов (bridge-узлов)

В странах с интернет-цензурой провайдеры часто пытаются блокировать доступ к "запрещённым" интернет-ресурсам. (Не понимаю, почему какой-то урод будет решать какие сайты мне посещать, а какие - нет!)

Информационный поток данных, идущий от пользователя в сеть Tor маскируется под шифрованный SSL-трафик (протокол https) и распознать его по каким-то особенностям нереально. Однако провайдер всегда знает первичный адрес, по которому шлются данные. При работе через Tor это адрес первого узла анонимизирующей цепочки.

Tor - открытая система, поэтому все адреса публичных узлов Tor известны и нетрудно включить их в "чёрный список" с последующей блокировкой.

Иногда такую блокировку считают даже как уязвимость системы Tor.

Разработчики Tor предусмотрели такую ситуацию и создали некоторое подмножество непубличных входных узлов (bridge-узлов или мостов), узнать адреса которых можно только вручную и небольшими порциями.

На странице https://bridges.torproject.org можно найти адреса трех текущих bridge-узлов в формате proxy_host:proxy_port (например 188.40.112.195:443). Там же будет краткая инструкция по установке мостов. (Правда на английском языке.)

Если данная страница также заблокирована, то можно получить адреса bridge-узлов по почте, отправив письмо-запрос на [email protected] с заголовком и единственной строкой get bridges в теле письма.

Вставить в клиент Tor полученные bridge-узлы можно через его графическую оболочку Vidalia.

Для чего нужно: открыть окно Vidalia , нажать кнопку "Настройки " ("Settings"), в открывшемся окне выбрать вкладку "Сеть " ("Network"), пометить там галочкой пункт "Мой Интернет-провайдер блокирует доступ к сети Tor " ("My ISP blocks connections to the Tor network").

Скопировать адрес первого bridge-узла в поле "Добавить bridge " ("Add bridge") и нажать кнопку "+". Таким же образом вставить и остальные bridge-узлы.

Нажать кнопку "Ok". Перезапустить Tor.

2. Добавления в конец цепочки Tor внешнего прокси

В настоящее время некоторые интернет-ресурсы блокируют или ограничивают доступ посетителей при использовании ими Tor. Видимо хотят контролировать своих посетителей (!?). (К сожалению сюда относятся даже такие известные сайты как Wikipedia, Gmail, ЖЖ, Linux.org.ru и другие.) Для такого блокирования составляется "чёрный список" всех (или почти всех) публичных выходных серверов системы Tor (блоклист) и запрещаются или ограничиваются посещения с этих серверов. Иногда можно посмотреть "чёрный список" по адресу https://proxy.org/tor_blacklist.txt, но скорее всего там будет сообщение типа "Зайдите завтра"

Простым способом преодоления блокирования со стороны интернет-ресурсов является добавление к цепочке Tor внешнего прокси-сервера. (Он не входит в "чёрный список".) Внешних прокси-серверов очень много и их можно легко найти в Сети (например, http://www.proxy-list.org/en/index.php/ ). Необходимо только, чтобы они поддерживали шифровку ssl трафика (для входа по защищенному каналу https) и желательно были "забугорными". Скопировать его адрес в формате: proxy_host:proxy_port.

Затем найти конфигурационный файл фильтрующего прокси Polipo : ...\Data\Polipo\polipo.conf и добавить в его конец строку parentProxy=proxy_host:proxy_port, где proxy_host:proxy_port - адрес "внешнего прокси".

После этого надо перезагрузить анонимный канал, т.е. Tor Browser .

Проверить анонимный канал можно на сайтах-анализаторах IP, (например http://www.ip-adress.com/what_is_my_ip/, или http://whatismyipaddress.com/, или http://geotool.servehttp.com/. Полученный IP-адрес должен совпадать с адресом внешнего прокси.

В результате добавления в конец цепочки Tor внешнего прокси, общение с целевым адресом (сайтом) пойдет через этот "чистенький" для блокировщика "внешний прокси".

Российские власти о запрете сервисов для обхода блокировок. Под его действие попадает браузер Tor, использующий множественную подмену IP-адресов, но его не так-то просто одолеть. В Tor предусмотрена защита от блокировок с помощью так называемых «мостов».

Как обойти блокировку Tor:

1. Запустите браузер Tor и перейдите по адресу bridges.torproject.org.

2. Нажмите Get bridges и введите символы с изображения (скорее всего, получится не с первого раза).

3. Скопируйте список выданных мостов.

4. Нажмите на иконку Tor слева от адресной строки и выберите "Tor Network Settings".

5. Выберите "My Internet Service Provider (ISP) blocks connections to the Tor network" («Мой провайдер интернета блокирует соединение с сетью Tor»).

6. Нажмите "Enter custom bridges" («Ввести мосты вручную»).

7. Вставьте скопированные ранее мосты и нажмите OK.

8. Перезапустите браузер Tor. Теперь вы можете посещать сайты, которые были заблокированы в Tor вашим провайдером.

Если у вас не получается зайти на bridges.torproject.org, отправьте письмо с любым содержанием на адрес

С подобной инициативой - свободного интернета на наших глазах становится меньше. При этом большинство пользователей уверены, что Tor и VPN ограничить никак нельзя. Мы спросили по этому поводу совета у Михаила Лисняка, создателя медитативного сервиса по отслеживанию котировок валют и цен на нефть Zenrus и преподавателя Moscow Coding School, на чей курс сегодня стартовала запись .

VPN - если в двух словах - это создание виртуальной сети поверх другой сети, например нашего интернета. То есть между пользователем и VPN-сервером создаётся шифрованный канал, по которому пользователь подключается к другой сети, и оказывается, что человек из Москвы выходит в интернет, как будто он из, например, Амстердама. Мы сейчас рассматриваем один из вариантов VPN, который относится к инфоповоду, вообще различных типов и применений намного больше, но принципы работы у них абсолютно те же.

Tor - система маршрутизации на основе шифрования и распределённой сети узлов-посредников (ими могут быть и обычные пользователи Tor). При подключении к Tor клиент собирает список доступных узлов-посредников, выбирает несколько из них и по очереди шифрует каждый посылаемый пакет ключами выбранных узлов. Далее этот зашифрованный несколькими ключами пакет посылается на первый (входной) узел-посредник. Тот расшифровывает свой ключ и отправляет пакет дальше, второй узел расшифровывает свой и так далее. В конце последний узел расшифровывает последний «слой» и отправляет пакет наружу, в интернет. Можно представить это себе как луковицу, с которой каждый последующий узел снимает слой. Собственно, так Tor и расшифровывается - The Onion Routing, то есть «луковая маршрутизация». Так как почти на всём пути пакета он зашифрован и никто, кроме входного узла, не знает отправителя пакета, система обеспечивает анонимность и защищённость трафика.

Но заблокировать работу Tor можно. Во-первых, Tor-клиент должен каким-то образом получить список входных узлов. Для этого клиент подключается к корневому реестру этих узлов. Если заблокировать доступ к этому корневому серверу, клиент не сможет получить список входных узлов сети и не сможет, естественно, подключиться к сети. Есть ручной способ получения узлов (например, через почту), но это, во-первых, не очень удобно, а во-вторых, при обнаружении органами надзора адресов этих узлов они всё равно сразу могут быть заблокированы.

Кроме того, существует такая система, как DPI - система анализа и фильтрации пакетов. Сейчас постепенно эта система внедряется в России у провайдеров. Она довольно дорогостоящая, поэтому не все провайдеры её используют. Но это пока. Думаю, в ближайшем будущем все магистральные провайдеры её установят. Эта система может анализировать трафик на низком уровне, определять тип этого трафика (даже зашифрованного, но не получая самого содержимого), фильтровать его и, если нужно, отдавать на блокировку. Сейчас эти системы уже умеют определять Tor-трафик по определённым признакам. Tor в ответ придумал систему маскировки трафика (obfsproxy), но постепенно и его учатся определять. А пользоваться всем этим становится всё сложнее и сложнее обычному пользователю.

Если власти захотят, то заблокируют всё для подавляющей массы пользователей. Особо упёртые гики смогут найти лазейки, но для обычного пользователя это не вариант

То есть запретить в целой стране Tor можно с помощью всё того же DPI. Когда введут уголовную ответственность за использование подобного софта, быстро проведут несколько показательных процессов, и на этом в основной массе всё закончится. Никаких вменяемых замен Tor пока нет. Тот же i2p банится точно так же. Сейчас блокировать Tor непросто, дорого, но вполне реализуемо, если государство этого сильно захочет.

В общем, всё уже придумано и используется, например, в славном Китае. Известные узлы блокируются, трафик анализируется DPI, и определившиеся пакеты блокируются (а информация об отправителе доносится куда следует). Плюс есть система «опережающего подключения», когда подозрительный пакет к какому-нибудь серверу на Великом файерволе «подвешивается», а файервол сам делает такой же запрос к этому серверу и анализирует ответ. А дальше по различным критериям определяется, можно или нельзя.

Если власти захотят, то заблокируют всё для подавляющей массы пользователей. Конечно, особо упёртые гики смогут найти лазейки, их будут прикрывать, будут находиться новые лазейки - это же вечный процесс, как это происходит с вирусами и антивирусами. Но для обычного пользователя это не вариант. Кроме того, всегда остаётся возможность ввести белые списки либо просто закрыть весь внешний интернет полностью. Но надеюсь, до этого не дойдёт.

Многие сайты в нашей стране заблокированы Роскомнадзором! И в данном выпуске я покажу вам, как обойти блокировку любого сайта с помощью браузера ТОР (Tor).

В последнее время мы все чаще слышим об ограничениях в интернете. Правительства разных стран запрещают доступ своим гражданам к ресурсам, содержащим некорректный, по мнению депутатов, контент.

Операторов вынуждают передавать информацию о пользователях, и ни о какой анонимности в интернете речи не идет. При этом далеко не всегда сайты, заблокированные по решению тех или иных органов власти, действительно содержат материалы, которые могут навредить пользователям.

«Запретный плод сладок», и различные ограничения в интернете породили не только способы их обхода, но и целую тайную сеть, попасть в которую можно только с использованием специальных средств, скрывающих информацию о пользователе. Анонимная сеть получила название Tor, и она доступна абсолютно бесплатно всем желающим.

Скачать Браузер ТОР с официального сайта вы можете по ЭТОЙ ССЫЛКЕ

ВИДЕО: ТОР браузер. Как скачать и настроить тор браузер на русском

Ну а более подробнее узнать о темном интернете и погрузиться в него в ы можете по !

Ну а на сегодня все! Напишите пожалуйста в комментариях получилось ли у Вас обойти блокировку какого-либо запрещенного сайта?

А также если вам понравилось данное видео, поддержите его пальцем вверх и не забудьте подписаться на мой YouTube канал и оповещения нажав на колокольчик рядом с кнопкой подписки!

Во многих офисах уже довольно давно блокируют социальные сети, видеосервисы, файлообменники и развлекательные сайты. Некоторые даже блокируют популярные сервисы-анонимайзеры. Таким способом работодатели пытаются заставить работников заниматься своими непосредственными обязанностями, а не тратить рабочее время на развлечения. В этой статье я пошагово расскажу, как нам, обычным пользователям, обойти эту блокировку и наслаждаться неограниченным доступом в Интернет.

На самом деле все уже придумали за нас и мы будем использовать готовое решение.

Знакомьтесь – это Tor.

Tor - это система, позволяющая устанавливать анонимное сетевое соединение, которая организует передачу данных в зашифрованном виде. С помощью Tor пользователи могут сохранять анонимность при посещении веб-сайтов, публикации материалов, отправке сообщений и при работе с другими приложениями, использующими протокол TCP. Технология Tor также обеспечивает защиту от механизмов анализа трафика, которые ставят под угрозу не только анонимность пользователя, но также конфиденциальность данных.

Система Tor была создана в исследовательской лаборатории Военно-морских сил США по федеральному заказу. В 2002 году эту разработку решили рассекретить, а исходные коды были переданы независимым разработчикам, которые создали клиентское программное обеспечение и опубликовали исходный код под свободной лицензией, чтобы все желающие могли проверить его на отсутствие багов и бэкдоров.

С теорией на этом закончим и перейдем к установке и настройке системы.

Заходим на страничку загрузки системы Tor , где выбираем вариант с русским интерфейсом и скачиваем файл установки. Размер файла около 25 мегабайт.

Запускаем скаченный файл, выбираем место установки и жмем кнопку Extract

После завершения установки никаких новых ярлыков у нас на рабочем столе не появится, поэтому открываем каталог, в который мы ставили систему, и запускаем из него файл Start Tor Browser.exe

Откроется окно программы в котором будет отображаться процесс подключения

Если в вашей сети доступ в Интернет осуществляется через прокси сервер, то процесс подключения у вас остановится на этапе создания шифрованного подключения

Жмём на кнопку Настройки

В появившемся окне переходим на вкладку Сеть

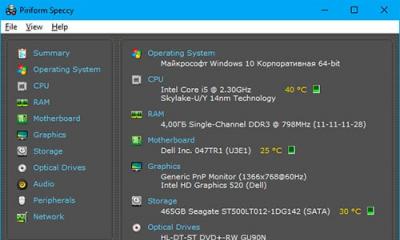

Настраиваем все, как показано на рисунке, указав свой адрес прокси и порт

Жмем на кнопку Выход

Заново запускаем Start Tor Browser.exe

Ждем пока произойдет подключение к системе Tor

После этого у вас откроется встроенный в систему браузер Firefox, через который вы и сможете анонимно посещать любые сайты