Данная статья представляет из себя ″Quick guide″ по настройке VPN сервера на базе Windows. Все описанные в статье действия производились на Windows Server 2012 R2, но инструкция подходит для любой более менее актуальной (на данный момент) серверной операционной системы Windows, начиная с Windows Server 2008 R2 и заканчивая Windows Server 2016.

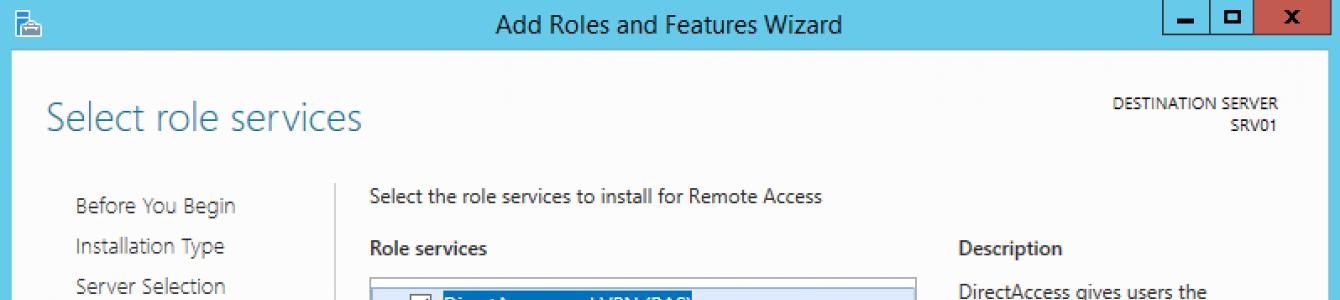

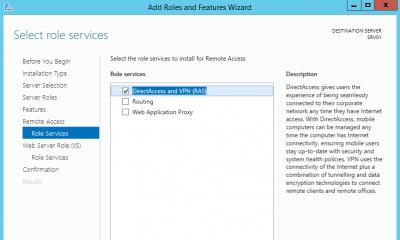

Итак начнем. Первое, что нам необходимо сделать — это установить роль удаленного доступа. Для этого в оснастке Server Manager запускаем мастер добавления ролей и выбираем роль «Remote Access» со всеми дополнительными фичами.

И затем в списке сервисов для данной роли выбираем «DirectAccess and VPN (RAS)».

Кроме роли удаленного доступа и инструментов управления будут дополнительно установлены web-сервер IIS и внутренняя база данных Windows. Полный список устанавливаемых компонентов можно просмотреть в финальном окне мастера, перед подтверждением запуска установки.

Все то же самое, только гораздо быстрее, можно проделать с помощью PowerShell. Для этого надо открыть консоль и выполнить команду:

Install-WindowsFeature -Name Direct-Access-VPN -IncludeAllSubFeature -IncludeManagementTools

После установки роли нам потребуется включить и настроить службу с помощью оснастки «Routing and Remote Access». Для ее открытия жмем Win+R и вводим команду rrasmgmt.msc.

В оснастке выбираем имя сервера, жмем правой клавишей мыши и в открывшемся меню выбираем пункт «Configure and Enable Routing and Remote Access».

В окне мастера настройки выбираем пункт «Custom configuration».

И отмечаем сервис «VPN access».

В завершение настройки стартуем сервис удаленного доступа.

Сервис VPN установлен и включен, теперь необходимо сконфигурировать его нужным нам образом. Опять открываем меню и выбираем пункт «Properties».

Переходим на вкладку IPv4. Если у вас в сети нет DHCP сервера, то здесь надо задать диапазон IP адресов, которые будут получать клиенты при подключении к серверу.

Дополнительно на вкладке «Security» можно настроить параметры безопасности — выбрать тип аутентификации, задать предварительный ключ (preshared key) для L2TP или выбрать сертификат для SSTP.

И еще пара моментов, без которых подключение по VPN не сможет состояться.

Во первых, необходимо выбрать пользователей, которые имеют разрешения подключаться к данному серверу. Для отдельно стоящего сервера настройка производится локально, в оснастке «Computer Management». Для запуска оснастки надо выполнить команду compmgmt.msc , после чего перейти в раздел «Local Users and Groups». Затем надо выбрать пользователя, открыть его свойства и на вкладке «Dial-In» отметить пункт «Allow access». Если же компьютер является членом домена Active Directory, то эти же настройки можно произвести из консоли «Active Directory Users and Computers».

И во вторых, необходимо проверить, открыты ли нужные порты на файерволле. Теоретически при добавлении роли соответствующие правила включаются автоматически, но лишний раз проверить не помешает.

На этом все. Теперь VPN сервер настроен и к нему можно подключаться.

Данная статья содержит пошаговые инструкции по созданию подключений VPN в системе Microsoft Windows XP.

Технология виртуальных частных сетей (VPN) позволяет объединять сегменты одной сети, с помощью другой сети, например Интернета. Это достигается путем туннелирования, т. е. создания туннеля, по которому данные передаются через Интернет или другую публичную сеть. При этом обеспечивается безопасность и другие возможности частных сетей. Хотя данные по туннелям VPN передаются по Интернету, с точки зрения пользователя это выглядит как передача данных между двумя сетями по выделенному частному каналу (VPN).

Не многие знают, что в Windows XP есть возможность создать VPN сервер! Статья подойдет для настройки VPN сервера и в других операционных системах - Windows 7, Windows Vista, Windows Server 2003. В последней не понадобится настраивать сервис удаленного доступа и маршрутизации.

Общие сведения о VPN

Технология VPN предоставляет возможность подключения к частной сети (например, к офисной сети) с помощью ресурсов общедоступной сети (например, Интернета).

Она объединяет преимущества подключений удаленного доступа с простотой и гибкостью подключений к Интернету. Использование подключения к Интернету позволяет подключаться к ресурсам, расположенным по всему миру, а также подключаться к офисной сети, установив соединение по местной линии с любым поставщиком услуг Интернета. Если офисная сеть и домашний компьютер используют высокоскоростное подключение к Интернету (например, с помощью кабельного модема или технологии DSL), то между ними можно организовать канал обмена данными, пропускная способность которого будет многократно превышать пропускную способность соединения через аналоговый модем.

Виртуальные частные сети проводят шифрование данных и проверку подлинности, что гарантирует конфиденциальность пересылаемых через Интернет данных и позволяет подключаться к сети только пользователям, имеющим соответствующие права. Для обеспечения безопасности данных Windows XP использует протоколы туннелирования PPTP и L2TP. В процессе работы этих протоколов создаются туннели, обеспечивающие высокую защищенность данных при передаче между компьютерами через Интернет.

Технология VPN также позволяет использовать общедоступную сеть для создания защищенных каналов связи с различными компаниями или филиалами одной компании. С точки зрения пользователя VPN-подключение через Интернет работает как выделенный канал глобальной сети.

Настройка VPN сервера в Windows XP

Запуск мастера новых подключений

Пуск => Панель Управления => Сетевые Подключения

Файл => Новое Подключение

Нажимаем Далее

Выбор типа серевого подключения

выбираем Установить прямое подключение к другому компьютеру

далее

Установка дополнительных параметров подключения

Игнорирование устройств для входящих подключений

Если у вас есть модем или ЛПТ то проигнорируйте нажмите кнопку далее

Настройка входящих подключения к виртуальной частной сети (VPN)

Разрешить виртуальный частные подключения!

Далее

Разрешения пользователей VPN

Нажимаем кнопочку добавить

Добавление нового пользователя

Заполняем все поля. Новый пользователь является пользователем VPN, зайти под этим логином на компьютер не получиться. Пользователь созданный через это окно может только создать VPN соединение.

Выбор пользователей

удостоверяемся что стоит галка напротив нашего нового пользователя!!

Выбор программ работы с сетью

Выделяем \”проток интернета TCP/IP\”

и нажимаем кнопку свойства

Ноастройка входящих вызовов TCP/IP

ставим галку \”разрешить звонящим доступ к локальной сети!\”

ставим точку \”указать адреса TCP/IP явным образом\”

вписываем как на рисунке!

проверяем количество доступных адресов, если нужно больше то увеличиваем последнюю цифру второго поля!

нажимаем кнопку ОК

Завершение работы мастера новых подключений

Поздравляю, вы только что настроили свой собственный VPN сервер на windowsXP!

Чтобы установить подключение, выполните следующие действия.

1. Используйте один из следующих способов.

. Нажмите кнопку Пуск

, выберите пункт Подключение

и щелкните значок нового подключения.

. Если ярлык подключения был добавлен на рабочий стол, дважды щелкните его.

2. Если подключение к Интернету в данный момент не установлено, система Windows предложит подключиться к Интернету.

3. После подключения к Интернету сервер VPN запросит имя и пароль. Введите имя пользователя и пароль, и нажмите кнопку Подключиться

. К ресурсам удаленной сети после подключения можно будет обращаться как к ресурсам локальной сети.

4. Для отключения от сервера VPN щелкните значок подключения правой кнопкой мыши и выберите команду Отключить

.

Примечание . Если получить доступ к общим ресурсам удаленной сети по имени компьютера не удается, используйте IP-адрес удаленного компьютера, чтобы установить подключение с помощью пути UNC (\\\\\\ресурс). Добавьте в файл Windows\\System32\\Drivers\\hosts запись, сопоставляющую имя удаленного сервера с его IP-адресом. После этого имя компьютера можно использовать в соединении UNC (имя_сервера_ресурс).

Устранение неполадок с VPN-подключениями

В процессе устранения неполадок с VPN-подключениями, как правило, приходится обращаться к поставщику услуг Интернета, администратору сервера VPN и производителю используемого маршрутизатора или брандмауэра.

Подключение к серверу VPN не устанавливается, и появляется одно из следующих сообщений об ошибке либо подобное.

678: Удаленный компьютер не отвечает.

930: Сервер проверки подлинности не ответил на запросы о проверке подлинности в отведенное время.

800: Не удалось установить VPN-соединение.

623: Системе не удалось найти запись телефонной книги для этого подключения.

720: Не удается установить подключение к удаленному компьютеру.

Чтобы решить эту проблему, воспользуйтесь одним из следующих способов:

Перед подключением к серверу VPN установите подключение к Интернету.

Дополнительные сведения об устранении неполадок при подключении к Интернету в Windows XP см. в следующих статьях базы знаний Майкрософт.

(http://support.microsoft.com/kb/314067/) Устранение неполадок подключений по протоколу TCP/IP в Windows XP

(http://support.microsoft.com/kb/314095/) Как определить источник ошибки при проблемах с подключением к серверам в Интернете

Если подключение к Интернету работает нормально, но подключение к серверу VPN не устанавливается и появляется сообщение об ошибке 623, обратитесь к следующей статье базы знаний Майкрософт:

(http://support.microsoft.com/kb/227391/) Сообщение об ошибке: «Ошибка 623: Системе не удалось найти запись телефонной книги для этого подключения» при подключении к VPN (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

Если подключение к Интернету работает нормально, но подключение к серверу VPN не устанавливается и появляется сообщение об ошибке 720, обратитесь к следующей статье базы знаний Майкрософт:

(http://support.microsoft.com/kb/314869/) Ошибка 720: Нет настроенных протоколов управления PPP

Если подключение к серверу VPN установить по-прежнему не удается, то, возможно, имеются ошибки в его конфигурации. Обратитесь к администратору сервера VPN.

Если вы являетесь администратором сервера VPN, см. дополнительные сведения о конфигурации сервера VPN в следующих статьях базы знаний Майкрософт.

(http://support.microsoft.com/kb/308208/) Установка и настройка сервера виртуальной частной сети в Windows Server 2000 (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

(http://support.microsoft.com/kb/162847/) Устранение неполадок при подключении по протоколу PPTP в Windows NT 4.0 (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

(http://support.microsoft.com/kb/299684/) Сообщение об ошибке: «Ошибка 930; Сервер проверки подлинности не ответил на запросы проверки подлинности вовремя» (Эта ссылка может указывать на содержимое полностью или частично на английском языке)

Для протокола PPTP необходимо, чтобы на всех маршрутизаторах и персональных брандмауэрах, находящихся между сервером VPN и клиентом VPN (включая брандмауэр локального компьютера и маршрутизатор, используемый для подключения к Интернету), были открыты следующие порты.

Порты клиента VPN

: 1024-65535/TCP

Порт сервера VPN

: 1723/TCP

Протокол VPN

: PPTP

Необходимо также разрешить IP-протокол 47 (GRE).

Для получения сведений о конфигурации межсетевого экрана или маршрутизатора и о том, как открыть вышеуказанные порты и протоколы, обращайтесь к производителю маршрутизатора или брандмауэра, поставщику услуг Интернета или администратору сервера VPN.

Статья взята из открытых источнков: http://www.lanberry.ru/microsoft-windows/vpn_windows_nastrojka

Поговорим о виртуальных частных сетях (VPN). Что это такое, как настроить VPN на домашнем компьютере и рабочем оборудовании.

Что такое VPN-сервер

VPN-сервер - это специальное оборудование, на котором содержатся учётные записи клиентов, использующих технологию VPN (Virtual Private Network). VPN нужен для того, чтобы создать защищённый канал связи типа узел-узел, узел-сеть или сеть-сеть, для безопасной передачи трафика поверх сети. Технологию используют удалённые сотрудники, которые работают дома, но могут заходить в рабочую сеть «как в свою». VPN используют крупные компании для связи с филиалами в других городах или для соединения нескольких офисов в одном городе.

Технология позволяет не только шифровать трафик, но и выходить в Интернет от имени VPN-сервера, подменяя IP-адрес и местонахождение. Можно сказать, что в современном мире пользуется большой популярностью. Используется для повышения анонимности в сети и обхода блокировок сайтов.

VPN-сервер можно создать своими силами, а можно арендовать у провайдера.

Как настроить на Windows 7

- Зайдите в «Панель управления» - «Центр управления сетями и общим доступом».

- В меню слева выберите «Изменение параметров адаптера». Откроется окно с текущими подключениями. Нажмите клавишу Alt, сверху появится стандартное меню. В разделе «Файл» выберите «Новое входящее подключение».

- Приступим к настройке, следуя указаниям мастера подключений.

- Система предоставит вам список пользователей, которым разрешено будет подключаться к компьютеру. Можно создать нового пользователя.

- Выбираем способ подключения пользователей к компьютеру.

- Выбираем программы работы с сетью, которые хотим разрешить для входящих подключений.

- Завершаем подключение.

Для работы через VPN нужно настроить файервол, иначе подключение будет заблокировано. Самый простой способ - в настройках подключения указать «Домашняя сеть».

Если компьютер находится за роутером, необходимо настроить проброс портов. В этом нет ничего сложного.

Настройки на роутерах разных производителей могут отличаться. Возможно, вам потребуется индивидуальная инструкция для вашей модели.

Отдельно следует сказать, что для подключения к компьютеру извне у него должен быть «белый» IP-адрес. Постоянный, который виден из интернета. Его можно недорого арендовать у поставщика.

Клиентское подключение к серверу VPN на Windows 7

Здесь всё гораздо проще:

- Зайдите в «Центр управления сетями и общим доступом».

- Выберите «Настройка нового подключения или сети», а в открывшемся списке - «Подключение к рабочему месту».

- Создайте новое подключение. На вопрос «Как выполнить подключение?» ответьте «VPN». Нужно будет ввести IP-адрес сервера, логин и пароль от вашей учётной записи на сервере. Без учётной записи подключиться вы не сможете.

- Если нет необходимости подключаться прямо сейчас, поставьте галочку «Не подключаться сейчас, только выполнить настройку для подключения в будущем».

Ошибки, которые могут возникнуть при подключении

- Ошибка 807. Проверьте интернет-соединение. Если с физическим подключением всё в порядке, перезагрузите компьютер и роутер. Проверьте, не сбилось ли время на компьютере и часовой пояс - расхождений быть не должно. Антивирус и брандмауэр могут блокировать VPN-подключение. Если вы не специалист, на время работы желательно просто отключить все сетевые фильтры. Если вы беспокоитесь о безопасности данных, создайте соответствующее правило в настройке файервола.

- Ошибка 868. Имя хоста не преобразуется в IP-адрес, так как не указаны или неверно указаны настройки DNS. Служба DNS отключена. Может возникнуть по причине того, что 53-й порт закрыт брандмауэром. Не исключаем также проблемы на стороне провайдера.

- Ошибка 628. Чаще всего возникает из-за перегрузки сервера. Встречается, если неправильно выставлены настройки оборудования для подключения к Интернету, не оплачен доступ в Интернет.

Сторонние средства для создания VPN подключения

Подключение можно создавать и с помощью сторонних средств.

Open VPN

OpenVPN - бесплатный сервис для создания защищённого соединения (туннелирования IP-сетей). Скачать программу можно на одноимённом официальном сайте программы.

Софт представлен как для Windows, так и для Linux. В системе Linux достаточно открыть терминал и ввести команду apt-get-install openvpn. Для Windows нужно скачать установочный файл, соответствующий разрядности операционной системы (32 или 64 бита).

- Запустите установочный файл.

- Следуйте указаниям мастера установки. Все настройки можно оставить по умолчанию.

- В процессе программа запросит установку дополнительного драйвера - соглашайтесь.

- Информацию о программе можно почитать в файле Readme.

- Для подключения по VPN у вас должен быть файл конфигурации, предоставленный другой стороной. Скопируйте его в папку OpenVPN.

- В свойствах ярлыка программы укажите, что она должна выполняться от имени администратора.

- Запустите OpenVPN. В настройках выберите «Использовать конфигурационный файл». Если у вас нет этого файла, вы можете настроить соединение через прокси-сервер самостоятельно.

На Linux запуск осуществляется командой service openvpn start. Подключение файла конфига - openvpn/etc/openvpn/client.conf.

IPSec-туннели

Протокол защиты IPSec позволяет шифровать трафик на сетевом уровне модели OSI, то есть на уровне передачи IP-пакетов. Для успешного соединения необходимо настроить протокол на двух сторонах соединения. IPSec VPN считается самым надёжным средством подключения, например, для филиалов компаний.

Для примера рассмотрим вид подключения IPSec между двумя сетями, как показано на рисунке:

Рассмотрим конфигурацию для маршрутизатора Cisco:

R1 (config)#int f0/0

R1 (config-if)#ip address 1.1.1.1 255.255.255.252

R1 (config-if)#no shut

R1 (config-if)#int lo0

R1 (config-if)#ip address 2.0.0.1 255.255.255.255

R1 (config-if)#no shut

R1 (config-if)#crypto isakmp policy 10

R1 (config-isakmp)#authentication pre-share

R1 (config-isakmp)#encryption aes 128

R1 (config-isakmp)#group 5

R1 (config-isakmp)#hash sha

R1 (config-isakmp)#exit

R1 (config)#crypto isakmp key 0 123 address 1.1.1.2

R1 (config)#access-list 101 permit ip host 2.0.0.1 host 2.0.0.2

R1 (config)#ip route 2.0.0.2 255.255.255.255 1.1.1.2

R1 (config)#crypto ipsec transform-set TR esp-aes 256 esp-sha-hmac

R1 (cfg-crypto-trans)#mode tunnel

R1 (cfg-crypto-trans)#exit

R1 (config)#crypto map MAPP 10 ipsec-isakmp

R1 (config-crypto-map)#match address 101

R1 (config-crypto-map)#set peer 1.1.1.2

R1 (config-crypto-map)#set transform-set TR

R1 (config-crypto-map)#do wr mem

При настройке IPSec на маршрутизаторах Cisco на втором маршрутизаторе должны быть проведены аналогичные операции. Исключение составляют IP-адреса узлов, названия интерфейсов. Ключ, указанный в настройках, может быть любым, но обязательно должен совпадать на обеих сторонах подключения.

При настройке туннеля с маршрутизатором MikroTik может быть использован следующий набор команд:

> ip dhcp-server add interface=ether1 name=dhcp1

> ip ipsec proposal add enc-algorithms=aes-128-cbc nmae=10 pfc-group=modp1536

>ip ipsec proposal add name=proposal

> ip address add address=1.1.1.2/30 interface=ether1 network=1.1.1.0

>ip address add address=2.0.0.2 interface=ether2 network=2.0.0.2

> ip dhcp-client add disabled=no interface=ether1

>ip ipsec peer add address=1.1.1.1/30 dh-group=modp1536 enc-algorithm=aes-128 generate-policy=port-override secret=123

> ip ipsec policy add dst-address=2.0.0.2/32 priority=10 sa-dst-address=1.1.1.1 sa-src-address=1.1.1.2 src-address=2.0.0.01/3 tunnel=yes

> ip route add distance=1 dst-address=2.0.0.2/32 gateway=1.1.1.1

За дополнительной информацией вы можете обратиться к мануалам вашего маршрутизатора. Для домашнего использования настройку между роутерами можно проводить в их веб-интерфейсе.

Видео: работа с VPN-сервером

В заключение немного о безопасности. Хотя сторонние сервисы активно предлагают услуги по «безопасному» VPN-соединению, не нужно забывать, что все логи хранятся на серверах VPN-провайдеров. Недобросовестные провайдеры могут таким образом собирать информацию о клиентах, а затем использовать её в своих целях. В опасную категорию входят различные интернет-расширения для браузеров - «анонимайзеры», - которые зачастую даже не скрывают ваш реальный IP. Полную анонимность и безопасность в сети может обеспечить только ваш здравый рассудок. Удачи!

Telegram заблокировали, бесплатные прокси и VPN работают с перебоями из-за большого наплыва пользователей или вовсе прекращают функционировать без объяснения причин, как .

Платные инструменты тоже могут в любой момент исчезнуть: закон о запрете анонимайзеров и VPN давно приняли, но пока не применяли. В этой ситуации единственной гарантией свободы в интернете становится собственный VPN. Лайфхакер расскажет, как настроить его за 20 минут.

Выбираем хостинг

Для настройки VPN нужен VPS - виртуальный частный сервер. Вы можете выбрать любого хостинг-провайдера, главное, чтобы выполнялись следующие условия:

- Сервер находится в стране, которая не подпадает под юрисдикцию российских органов власти, но находится достаточно близко к вашему реальному местоположению.

- Оперативной памяти (RAM) должно быть не меньше 512 МБ.

- Скорость сетевого интерфейса - 100 МБ/сек и выше.

- Сетевой трафик - 512 ГБ и выше или неограниченный.

Количество выделенного места на жёстком диске и тип накопителя не имеет значения. Найти подходящее решение можно за 3–4 доллара в месяц.

При покупке сервера выбирайте KVM. OpenVZ и Xen тоже подойдут, если у них подключён TUN - об этом нужно спросить в технической службе хостинг-провайдера.

С KVM никаких дополнительных манипуляций производить не придётся, хотя некоторые хостинг-провайдеры и на нём могут ограничить возможность создания VPN. Уточнить это можно также в службе поддержки.

При настройке сервера в пункте «Имя хоста» можно вписать любое значение: например, test.test . Префиксы NS1 и NS2 тоже не важны: пишем ns1.test и ns2.test .

Операционная система - CentOS 7.4 64 bit или любой другой дистрибутив, принципиальных отличий в настройке нет. Сетевой трафик оставьте 512 ГБ или выберите дополнительный объём, если боитесь, что имеющегося не хватит. Локация - чем ближе, тем лучше. Нидерланды подойдут.

После оплаты на почту придёт письмо со всеми необходимыми данными для настройки VPN. Вы приобрели место на сервере другой страны, осталось перенаправить на него весь трафик.

Настраиваем VPN

Для подключения к серверу и отправки команд мы будем использовать программу Putty. Мне ссылка на неё пришла в письме с регистрационными данными для хостинга. Скачать программу можно . Putty и её аналоги есть и на macOS, настройки будут идентичными.

Запустите Putty. На вкладке Session в поле Host Name введите IP-адрес, который пришёл в письме, и нажмите Open.

При появлении окна с предупреждением об опасности нажмите «Да». После этого запустится консоль, через которую вы будете отправлять команды серверу. Для начала нужно залогиниться - данные для авторизации также есть в письме от хостера. Логин будет root , его напечатайте руками. Пароль скопируйте в буфер обмена. Для вставки пароля в консоль щёлкните правой кнопкой и нажмите Enter. Пароль не отобразится в консоли, но если вы авторизовались, то увидите информацию о системе или номер сервера.

Между вводом логина и пароля не должно пройти много времени. Если появилось сообщение об ошибке, перезапустите Putty и попробуйте ещё раз.

Для настройки VPN я использовал готовый скрипт OpenVPN road warrior. Этот способ не гарантирует полную анонимность, так что при совершении противозаконных действий пользователя легко найти. Но для обхода блокировки его достаточно. Если все VPN-сервисы перестанут работать, это подключение продолжит функционировать, пока я плачу за хостинг.

Чтобы использовать скрипт, вставьте в консоль строчку wget https://git.io/vpn -O openvpn-install.sh && bash openvpn-install.sh .

После успешного добавления скрипта запустится диалог с мастером настройки. Он самостоятельно находит оптимальные значения, вам останется только согласиться или выбрать подходящий вариант. Все действия подтверждаются нажатием клавиши Enter. Пойдём по порядку:

- IP-адрес должен совпадать с IP-адресом, который вы получили в письме от хостера.

- Протокол оставьте по умолчанию UDP.

- Port:1194 - согласитесь.

- Какой DNS использовать - выберите Google. Сотрите 1 , напишите 3 и нажмите Enter.

- Client name - укажите имя пользователя. Можно оставить client .

- Press any key - ещё раз нажмите Enter и дождитесь окончания настройки.

После завершения настройки необходимо создать файл, через который вы будете подключаться к VPN. Введите команду cat ~/client.ovpn .

В консоли появится содержимое файла. Прокрутите экран наверх к команде cat ~/client.ovpn и выделите всё, что появилось ниже, кроме последней строчки. Выделение должно закончиться на . Для копирования фрагмента нажмите Ctrl + V.

Запустите «Блокнот», вставьте скопированный фрагмент и сохраните файл на рабочем столе с именем client.ovpn .

Подключаемся к серверу

Для подключения с помощью созданного файла нужен клиент OpenVPN. Версию для компьютера можно скачать . Загрузите и установите программу, но не запускайте. Щёлкните правой кнопкой по файлу client.ovpn и выберите пункт Start OpenVPN.

Появится окно консоли с инициализацией соединения. Если подключение прошло успешно, внизу будет статус Initialization Sequence Completed . В процессе соединения может появиться окно выбора сети, нажмите на общественную сеть.

Чтобы убедиться, что подключение установлено верно, . Он должен совпадать с тем, который хостер написал в письме. Чтобы перестать направлять запросы на сервер в другой стране, закройте окно OpenVPN.

У OpenVPN есть также клиенты для мобильных устройств.

Для установки подключения перенесите в память телефона файл client.ovpn . Запустите приложение и выберите пункт OVPN Profile. Укажите путь к файлу и передвиньте ползунок в положение «Включён».

Наверху появится значок подключения через VPN. Чтобы убедиться в том, что трафик перенаправляется через сервер в другой стране, откройте в мобильном браузере любой сервис проверки IP-адреса.

Когда под рукой нет серверной Windows, а перед системным администратором стоит задача организовать удалённый доступ через VPN-соединение можно воспользоваться встроенными в операционную систему возможностями. Вы не ослышались! Для решения этой задачи нам не потребуется устанавливать никакого стороннего программного обеспечения.

Рассмотрим настройку VPN-сервера на базе операционной системы Windows XP и роутера D-Link DIR-320 с оригинальной прошивкой. Главное условие для решение поставленной задачи – внешний статичный IP-адрес. Итак, начнём.

1. Создание пользователя, обладающего привилегиями на удалённые подключения.

Этот шаг можно и пропустить, но в целях безопасности подключаться по VPN бы будем с помощью одного пользователя, а работать в системе под другим. Создаём нового пользователя в оснастке «Управление компьютером»,

задаём VPN-пользователю надёжный пароль и отмечаем галочкой свойство «Срок действия пароля не ограничен».

2. Настройка VPN-сервера на Windows XP.

На следующем этапе настройки нашего VPN-сервера мы через Панель управления открываем раздел «Сетевые подключения» и запускаем «Мастер новых подключений», предварительно кликнув на «Создание нового подключения».

При выборе типа сетевого подключения нужно указать «Установить прямое подключение к другому компьютеру».

В окне «Дополнительные параметры подключения» на вопрос «Какой тип подключения требуется установить?» отвечаем «Принимать входящие подключения».

Выбираем «Прямой параллельный порт (LPT1)» и нажимаем «Далее».

При ответе на следующий вопрос «Мастера новых подключений» оставляем всё на своих местах и переходим к выбору пользователей, которым будет разрешено подключаться к этому компьютеру через VPN.

Мы выбираем созданного раннее пользователя и идём дальше.

На этом этапе установки нашего «сервера» мы можем задать более детальные настройки,

но мы их не трогаем и завершаем настройку.

3. Переброс портов через роутер на VPN-сервер.

На этом этапе нам необходимо настроить проброс портов 1723 и 47 с внешнего интерфейса нашего роутера на сетевой интерфейс сервера. Для этого мы заходим в web-интерфейс маршрутизатора D-Link DIR-320, переходим на закладку «Advanced» в раздел «Port Forvarding» и добавляем соответствующие правила.

После чего сохраняем настройки и выходим из веб-интерфейса.

На этом настройка VPN-сервера на базе Windows XP закончена. Если Вы всё сделали правильно, то теперь можно приступить к настройке удалённого компьютера. Для этого на удалённом компьютере потребуется создать VPN-подключение на внешний IP-адрес, выделенный для нас провайдером, а в данных для авторизации на VPN-сервере указать логин и пароль созданной нами учётной записи.

Выполнив PPTP-подключение к настроенному VPN-серверу, мы сразу окажемся в одной подсети с нашим удалённым сервером, а это означает, что перед нами открываются большие возможности для решения разного рода задач.

я (05.11.2015 (11:27:45))

GRE (англ. Generic Routing Encapsulation — общая инкапсуляция маршрутов) — протокол туннелирования сетевых пакетов, разработанный компанией Cisco Systems. Его основное назначение — инкапсуляция пакетов сетевого уровня сетевой модели OSI в IP пакеты. Номер протокола в IP — 47.

ПОРТ 47/TCP,UDP NI-FTP

acella (18.01.2015 (00:08:55))

Цитата:

Хватит писать отсебятину

GRE является протоколом сетевого уровня, для него не существует понятия "порт"

Это просто протокол инкапсуляции.

Vladimir (01.12.2014 (10:58:38))

47 - это не порт

Цитата: "сервис GRE - порт 47 "

47 - это не порт, это номер протокола!

не надо его никуда пробрасывать

47 - это порт протокола транспортного уровня по спецификации TCP позволяющий приложениям хостов устанавливать подключения